Το Threat Lab της WatchGuard αναφέρει αύξηση των εγκληματιών που εκμεταλλεύονται λογισμικό απομακρυσμένης πρόσβασης

09 Jan Το Threat Lab της WatchGuard αναφέρει αύξηση των εγκληματιών που εκμεταλλεύονται λογισμικό απομακρυσμένης πρόσβασης

Posted at 02:05h

in INTERNET

by Soustas

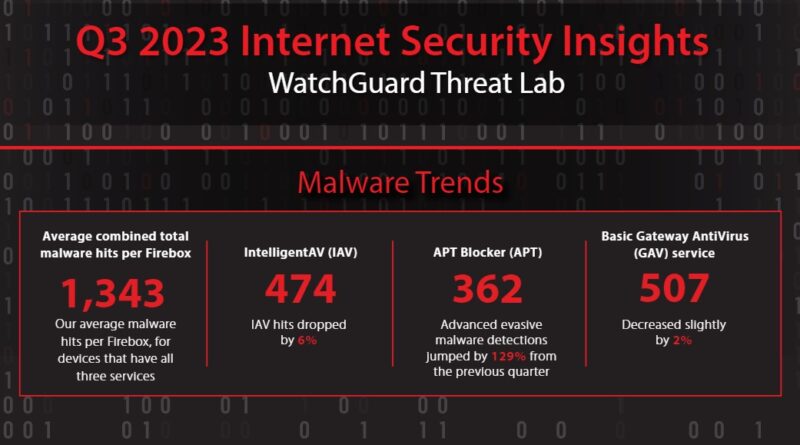

Η WatchGuard® Technologies, παγκόσμιος ηγέτης στην ενοποιημένη ασφάλεια στον κυβερνοχώρο, ανακοίνωσε σήμερα τα ευρήματα του πιο πρόσφατου Internet Security Report, στο οποίο παρουσιάζονται λεπτομερώς οι κορυφαίες τάσεις στο κακόβουλο λογισμικό και οι απειλές για την ασφάλεια δικτύων και τελικών σημείων που αναλύθηκαν από τους ερευνητές του WatchGuard Threat Lab για το 3ο τρίμηνο του 2023. Τα βασικά ευρήματα από τα δεδομένα δείχνουν αυξανόμενες περιπτώσεις κατάχρησης λογισμικού απομακρυσμένης πρόσβασης, άνοδο των κυβερνο-εχθρών που χρησιμοποιούν password-stealers και info-stealers για να κλέψουν πολύτιμα διαπιστευτήρια και τη μεταστροφή παραγόντων απειλών από τη χρήση scripting στη χρήση άλλων live τεχνικών για την έναρξη μιας επίθεσης σε τελικό σημείο.

«Οι παράγοντες απειλών συνεχίζουν να χρησιμοποιούν διαφορετικά εργαλεία και μεθόδους στις δράσεις επίθεσης, καθιστώντας κρίσιμη για τους οργανισμούς την ενημέρωση για τις πιο πρόσφατες τακτικές, έτσι ώστε να ενισχύουν τη στρατηγική ασφαλείας τους», δήλωσε ο Corey Nachreiner, Eπικεφαλής Aσφαλείας της WatchGuard. «Οι σύγχρονες πλατφόρμες ασφαλείας που περιλαμβάνουν firewall και λογισμικό προστασίας τελικών σημείων μπορούν να παρέχουν ενισχυμένη προστασία για δίκτυα και συσκευές. Όμως, όταν πρόκειται για επιθέσεις που χρησιμοποιούν τακτικές κοινωνικής μηχανικής, ο τελικός χρήστης γίνεται η τελευταία γραμμή άμυνας μεταξύ των κακόβουλων φορέων και της επιτυχίας τους να διεισδύσουν σε μια επιχείρηση. Είναι σημαντικό για τις επιχειρήσεις να παρέχουν εκπαίδευση σε θέματα κοινωνικής μηχανικής, καθώς και να υιοθετήσουν μια ενιαία προσέγγιση ασφάλειας που παρέχει επίπεδα άμυνας, τα οποία μπορούν να διαχειριστούν αποτελεσματικά από παρόχους διαχειριζόμενων υπηρεσιών.»

Μεταξύ των βασικών ευρημάτων, το πιο πρόσφατο Internet Security Report, με στοιχεία από το Q3 του 2023, έδειξε:

Οι φορείς απειλών χρησιμοποιούν όλο και περισσότερο εργαλεία και λογισμικό απομακρυσμένης διαχείρισης για να αποφύγουν την ανίχνευση anti-malware, κάτι που έχει αναγνωρίσει τόσο το FBI όσο και η CISA. Για παράδειγμα, κατά την έρευνα των κορυφαίων τομέων phishing, το Threat Lab παρατήρησε μια απάτη τεχνικής υποστήριξης που θα είχε ως αποτέλεσμα το θύμα να κατεβάσει μια εκ των προτέρων διαμορφωμένη, μη εγκεκριμένη έκδοση του TeamViewer, η οποία θα επέτρεπε στον εισβολέα πλήρη απομακρυσμένη πρόσβαση στον υπολογιστή του.

Η παραλλαγή του ransomware Medusa αυξάνεται κατακόρυφα το 3ο τρίμηνο οδηγώντας τις επιθέσεις ransomware τελικού σημείου σε αύξηση 89%. Εκ πρώτης όψεως, οι ανιχνεύσεις ransomware σε τερματικά σημεία εμφανίστηκαν μειωμένες το 3ο τρίμηνο. Ωστόσο, η παραλλαγή του ransomware Medusa, η οποία εμφανίστηκε για πρώτη φορά στις κορυφάιες 10 απειλές κακόβουλου λογισμικού, εντοπίστηκε με generic υπογραφή από την αυτοματοποιημένη μηχανή παρακολούθησης υπογραφών του Threat Lab. Αν συνυπολογιστούν οι ανιχνεύσεις του Medusa, οι επιθέσεις ransomware αυξήθηκαν κατά 89% σε σχέση με το προηγούμενο τρίμηνο.

Οι φορείς απειλών στρέφονται όλο και περισσότερο προς άλλες συγκαλυμμένες τεχνικές που εκμεταλλεύονται υποδομές και εργαλεία του ιδίου του θύματος (Living off the Land – LOTL techniques), παρά script–based επιθέσεις. Τα κακόβουλα script μειώθηκαν ως φορέας επιθέσεων κατά 11% το τρίτο τρίμηνο, μετά από πτώση κατά 41% το δεύτερο τρίμηνο. Παρόλα αυτά, οι επιθέσεις που βασίζονται σε script παραμένουν ο μεγαλύτερος φορέας επίθεσης, αντιπροσωπεύοντας το 56% των συνολικών επιθέσεων, ενώ γλώσσες script, όπως η PowerShell, χρησιμοποιούνται συχνά σε επιθέσεις τύπου LOTL. Εναλλακτικά, τα προγράμματα LOTL στα Windows αυξήθηκαν κατά 32%. Αυτά τα ευρήματα δείχνουν στους ερευνητές της Threat Lab ότι οι φορείς απειλών συνεχίζουν να χρησιμοποιούν πολλαπλές τεχνικές living-off-the-land, πιθανότατα ως απάντηση στις περισσότερες προστασίες γύρω από την PowerShell και άλλες γλώσσες scripting. Οι περισσότερες επιθέσεις σε τελικά σημεία είναι επιθέσεις living-off-the-land.

Το κακόβουλο λογισμικό που φθάνει μέσω κρυπτογραφημένων συνδέσεων μειώθηκε στο 48%, πράγμα που σημαίνει ότι μόλις το ήμισυ του συνόλου του κακόβουλου λογισμικού που εντοπίστηκε προήλθε μέσω κρυπτογραφημένης κυκλοφορίας. Το ποσοστό αυτό είναι αξιοσημείωτο, διότι έχει μειωθεί σημαντικά σε σχέση με τα προηγούμενα τρίμηνα. Συνολικά, οι συνολικές ανιχνεύσεις κακόβουλου λογισμικού αυξήθηκαν κατά 14%.

Σε μια οικογένεια dropper με βάση email, που παραδίδει κακόβουλα φορτία αντιστοιχούσαν τέσσερις από τις Top 5 ανιχνεύσεις κρυπτογραφημένου κακόβουλου λογισμικού το 3ο τρίμηνο. Όλες οι παραλλαγές στο Top 5, εκτός από μία, περιείχαν την οικογένεια dropper με την ονομασία Stacked, η οποία φτάνει ως συνημμένο σε μια προσπάθεια προσωποποιημένου email phishing. Οι φορείς απειλών στέλνουν email με κακόβουλα συνημμένα αρχεία που φαίνεται να προέρχονται από γνωστό αποστολέα και ισχυρίζονται ότι περιλαμβάνουν ένα τιμολόγιο ή ένα σημαντικό έγγραφο για έλεγχο, με στόχο να εξαπατήσουν τους τελικούς χρήστες ώστε να κατεβάσουν κακόβουλο λογισμικό. Δύο από τις παραλλαγές της Stacked – τα Stacked.1.12 και Stacked.1.7 – εμφανίστηκαν επίσης στις Top 10 ανιχνεύσεις κακόβουλου λογισμικού.

Το εμπορευματοποιημένο malware αναδύεται. Μεταξύ των κορυφαίων απειλών, μια νέα οικογένεια κακόβουλου λογισμικού, το Lazy.360502, μπήκε στη λίστα Top Μεταφέρει την παραλλαγή adware 2345explorer καθώς και τον κλέφτη κωδικών πρόσβασης Vidar. Αυτή η απειλή συνδέθηκε με έναν κινεζικό ιστότοπο που παρείχε κλέφτη διαπιστευτηρίων και εμφανίστηκε να λειτουργεί ως “κλέφτης κωδικών as a service”, όπου οι φορείς απειλών μπορούσαν να πληρώσουν για κλεμμένα διαπιστευτήρια, αποτυπώνοντας τον τρόπο με τον οποίο χρησιμοποιείται το εμπορευματοποιημένο κακόβουλο λογισμικό.

Οι δικτυακές επιθέσεις σημείωσαν αύξηση 16% το 3ο τρίμηνο. Το ProxyLogon ήταν η υπ’ αριθμόν μια ευπάθεια, που με στόχο δικτυακές επιθέσεις αποτέλεσε το 10% από όλες τις ανιχνεύσεις δικτύου συνολικά.

Τρεις νέες υπογραφές εμφανίστηκαν στις Top 50 επιθέσεις δικτύου. Αυτές περιλάμβαναν μια ευπάθεια PHP Common Gateway Interface Apache από το 2012 που θα είχε ως αποτέλεσμα υπερχείλιση buffer. Μια άλλη ήταν μια ευπάθεια του Microsoft .NET Framework0 από το 2016 που θα μπορούσε να οδηγήσει σε επίθεση DoS. Υπήρχε επίσης μια ευπάθεια injection σε SQL στο Drupal, το CMS ανοιχτού κώδικα, από το 2014. Αυτή η ευπάθεια επέτρεπε στους επιτιθέμενους να εκμεταλλεύονται εξ αποστάσεως το Drupal χωρίς καμία απαίτηση για έλεγχο ταυτότητας.

Σύμφωνα με την προσέγγιση Unified Security Platform® της WatchGuard και τις προηγούμενες τριμηνιαίες ενημερώσεις ερευνών του WatchGuard Threat Lab, τα δεδομένα που αναλύονται σε αυτή την τριμηνιαία έκθεση βασίζονται σε ανώνυμες, συγκεντρωτικές πληροφορίες απειλών από ενεργά προϊόντα δικτύου και τελικών σημείων της WatchGuard, των οποίων οι ιδιοκτήτες έχουν επιλέξει να τα μοιραστούν για την άμεση υποστήριξη των ερευνητικών προσπαθειών της WatchGuard.

Για μια πιο σε βάθος ανάγνωση της έρευνας της WatchGuard, διαβάστε την πλήρη Έκθεση Ασφάλειας Διαδικτύου 3ου τριμήνου 2023, εδώ: https://www.watchguard.com/wgrd-resource-center/security-report-q3-2023.